该病毒为本地指令远控类病毒,主要用于盗窃WEB3加密货币

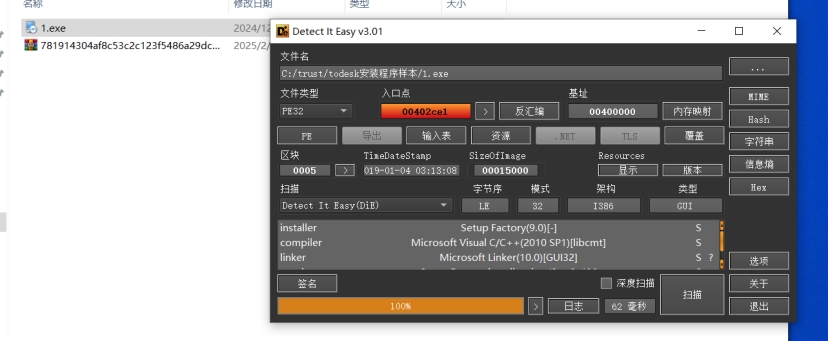

setup factory打包工具

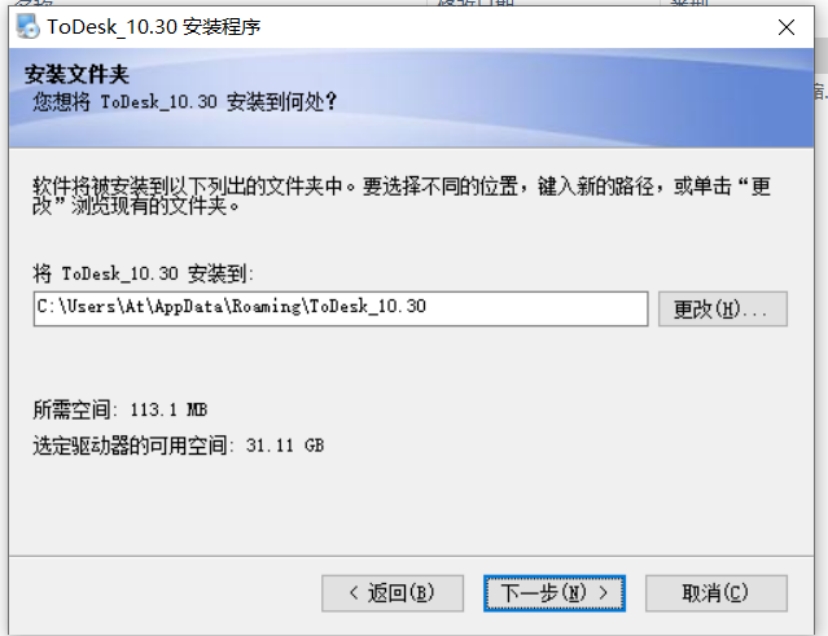

尝试安装到目录

定位安装目录

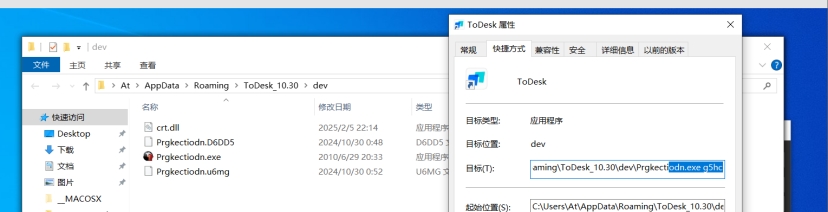

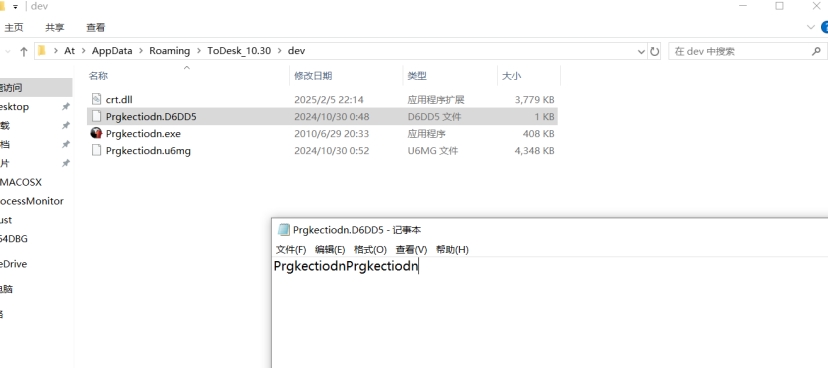

但是实际上执行的是安装目录下dev目录下的软件

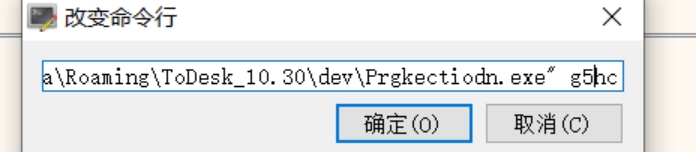

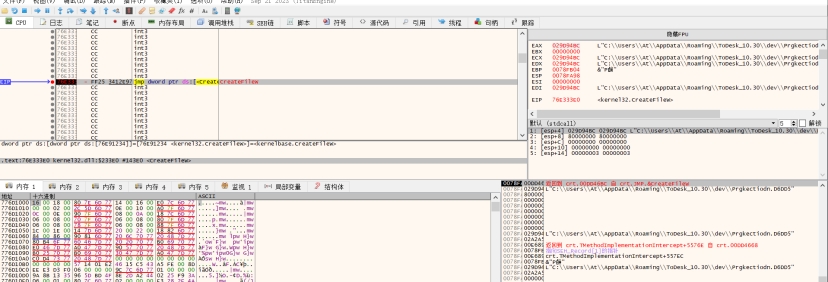

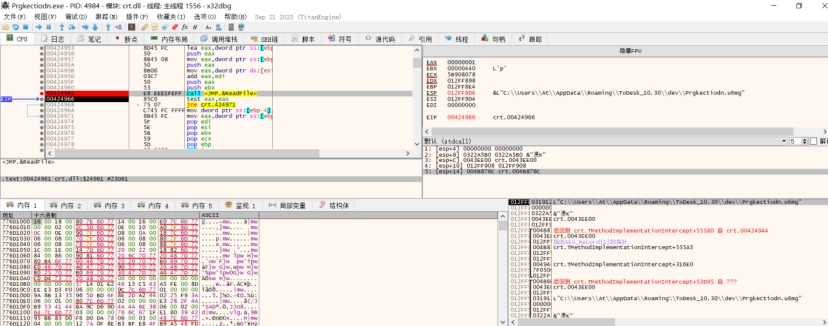

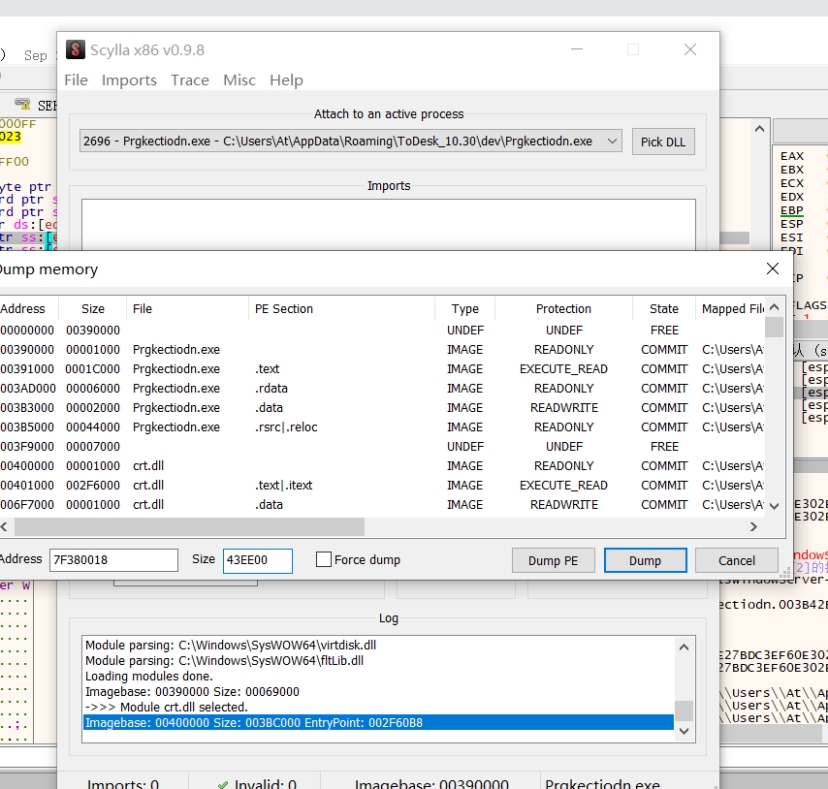

恶意逻辑位于crt.dll,根据以往经验可知其中一个文件会是加密的PE文件,推测是Prokectiodn.u6mg,下createfile断点调试,直接运行无效,想起之前快捷方式的目标中有输入参数g5hc的环节,推测需要参数g5hc,格式为空格加在后面

createfile无法断下,断下createfileW,显示

并且是先加载Prgkectiodn.D6DD5,后加载Prgkectiodn.u6mg

在调用处的readfile下断点

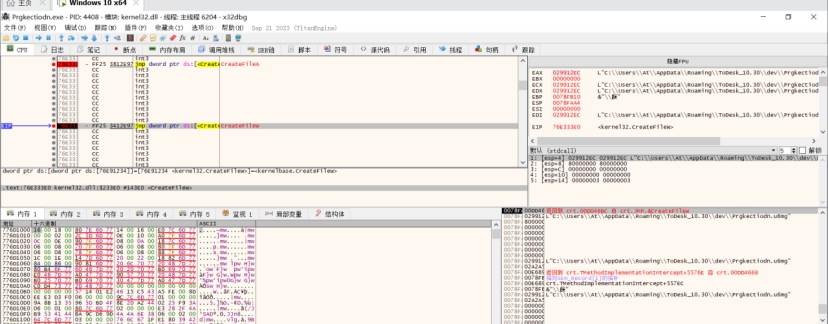

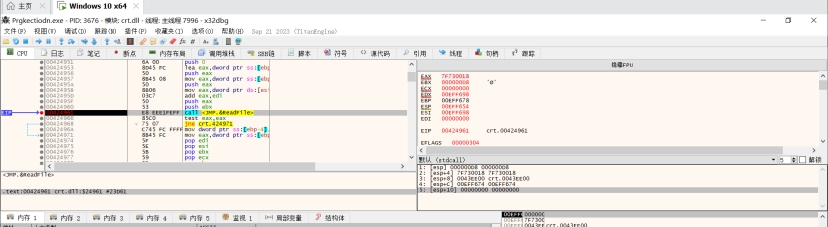

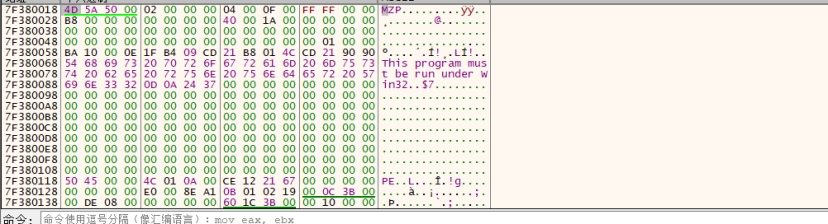

跳转到加密数据读取的位置也就是当前eax处的位置,大小为43EE00,下内存断点判断解密,不过此处是一个一个解密的,此时不能一个断点就能使其解密完成,这里可以在尾部下一个写入断点,或者还原其解密算法

定位到尾部7F380018+43EE00=7F7BEE18,使用命令dump 7F7BEE18追踪到结尾处

结尾下写入断点,便解密完成了

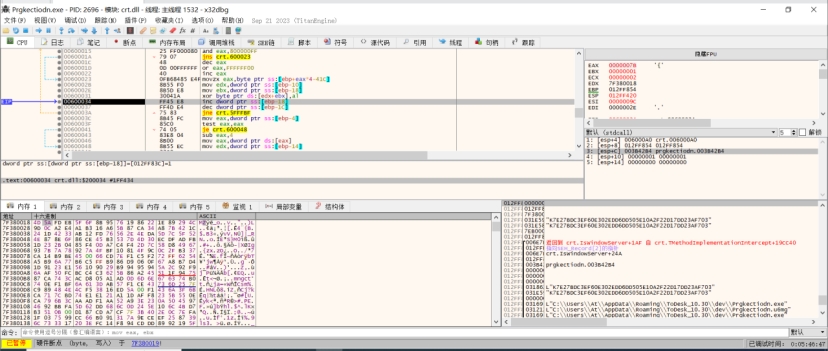

使用插件dump出这个PE文件

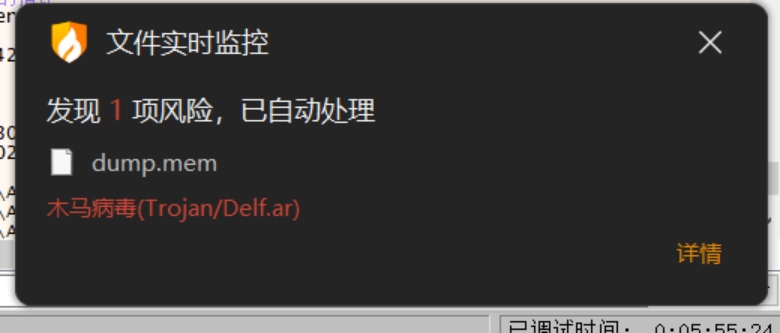

dump出来的会被杀,还原一下

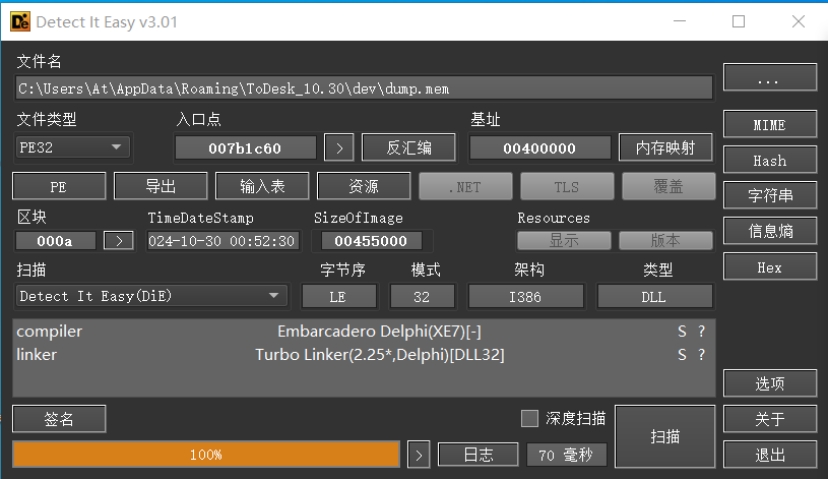

dump出的文件信息

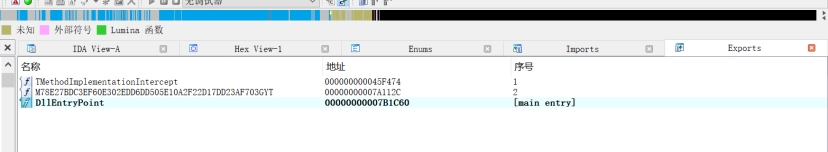

存在三个导出函数供调用

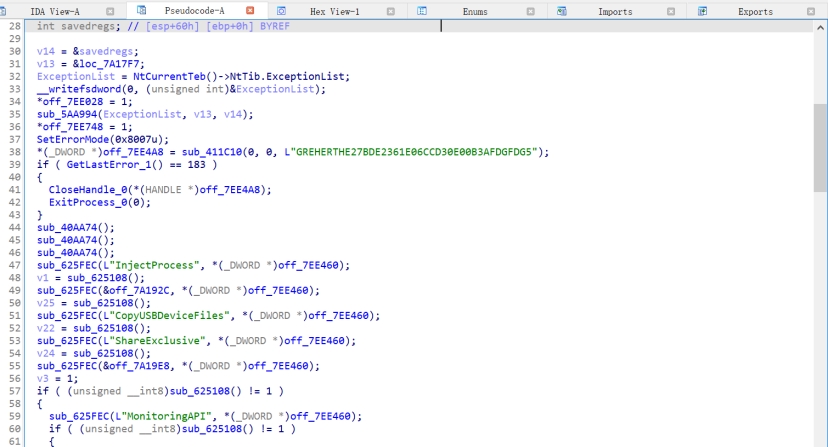

经分析恶意逻辑位于M78E27BDC3EF60E302EDD6DD505E10A2F22D17DD23AF703GYT导出函数中

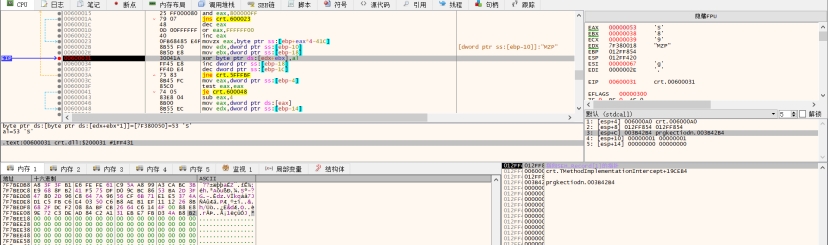

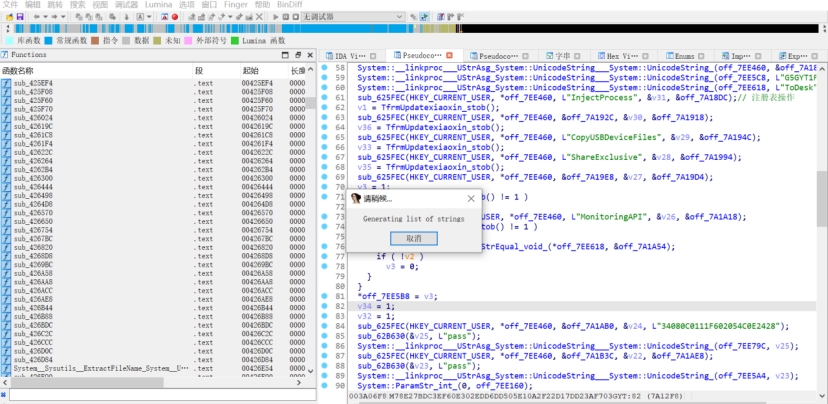

首先使用finger识别一下编译器生成的函数

后续就可以分析其具体窃取加密货币的方法